Vivemos a era da hiperconectividade. Em um ambiente corporativo moderno, a inovação não é apenas um diferencial, mas sim o motor que dita o ritmo do crescimento e da sobrevivência no mercado.

No entanto, com a rápida e muitas vezes descontrolada adoção de novas tecnologias, um perigo silencioso e devastador se instalou nos bastidores das empresas: os dispositivos conectados que a sua equipe de TI simplesmente não consegue enxergar, compondo o que os especialistas em cibersegurança chamam de Shadow IT (TI Invisível).

Quando você analisa a sua infraestrutura tecnológica com olhos medidos e clínicos, utilizando as ferramentas tradicionais de gestão, é relativamente fácil mapear servidores principais, computadores corporativos e smartphones oficiais fornecidos pela empresa. Mas o que acontece com a vasta gama de novos equipamentos que habitam o ecossistema moderno?

Estamos falando das câmeras de segurança IP de alta definição, das impressoras inteligentes alocadas nos corredores, dos sensores de temperatura embutidos em sistemas industriais vitais, dos dispositivos médicos conectados e até mesmo das catracas eletrônicas que liberam o acesso aos prédios.

Se a sua organização não detém uma visibilidade granular, contínua e em tempo real sobre cada item conectado à rede, você possui um enorme e perigoso ponto cego. E no implacável cenário atual da segurança da informação, onde a superfície de ataque corporativa se expande exponencialmente a cada dia, aquilo que você não vê é exatamente o que pode custar mais caro para o seu negócio.

Os cibercriminosos modernos não buscam mais bater de frente com o firewall principal; eles procuram a porta dos fundos destrancada.

Este artigo foi desenhado e estruturado para profissionais de tecnologia, gestores e líderes executivos (CEOs, CIOs, CISOs) que buscam uma compreensão profunda, estratégica e pautada em dados sobre como transformar a vulnerabilidade invisível da Internet das Coisas (IoT) em um ecossistema integrado.

O objetivo é estabelecer um ambiente de TI (Tecnologia da Informação), TO (Tecnologia de Operações) e IoT totalmente gerenciado, blindado contra ameaças e pronto para suportar as inovações do futuro sem riscos operacionais.

Resumo Direto: O Que é a Falta de Visibilidade em IoT?

falta de visibilidade em IoT (Internet of Things) ocorre quando uma organização não possui plataformas tecnológicas, ferramentas avançadas ou processos automatizados para identificar, classificar, avaliar o nível de risco e monitorar todos os dispositivos não tradicionais conectados à sua rede corporativa.

Sem esse mapeamento e inventário dinâmico em tempo real, equipamentos periféricos como sensores ambientais, câmeras IP, impressoras e maquinários industriais tornam-se portas de entrada ocultas e vulneráveis para cibercriminosos.

Uma gestão de ativos eficiente e integrada em TI, TO e IoT elimina definitivamente esses pontos cegos, garantindo a segurança contínua da infraestrutura, a conformidade estrita com legislações de proteção de dados (como a LGPD) e a prevenção proativa contra paralisações operacionais inesperadas (downtime).

Tabela Comparativa: O Impacto da Visibilidade na Segurança da Informação

| Característica da Rede | Visibilidade Tradicional (Foco em TI) | Visibilidade Total (TI, TO e IoT) |

| Escopo de Mapeamento | Apenas Computadores, Servidores e Celulares. | 100% dos ativos: TI, Indústria, Saúde e IoT corporativo. |

| Identificação de Ameaças | Baseada em agentes (antivírus instalados). | Varredura contínua Agentless (sem necessidade de instalação). |

| Superfície de Ataque | Alta exposição por dispositivos periféricos esquecidos. | Mapeada, controlada e restrita via segmentação de rede. |

| Risco de Conformidade (LGPD) | Alto (dados podem transitar por roteadores vulneráveis). | Baixo (governança de dados rastreável e auditável). |

1. A Revolução Invisível: Por Que a IoT é o Calcanhar de Aquiles das Redes Corporativas?

Para compreender a real magnitude e a gravidade deste cenário, precisamos analisar a profunda evolução da arquitetura de rede e do próprio ambiente de trabalho corporativo. Há pouco mais de uma década, a cibersegurança operava sob o modelo tradicional de “castelo e fosso” (castle-and-moat).

A estratégia de defesa focava quase exclusivamente em proteger o perímetro clássico da empresa: firewalls robustos na borda, antivírus corporativos instalados nos computadores dos funcionários e gateways de segurança de e-mail. A premissa era simples: tudo o que estava dentro da rede era considerado seguro e confiável.

Hoje, impulsionada pela transformação digital acelerada, essa realidade é drasticamente diferente. O perímetro de rede tradicional simplesmente deixou de existir. A convergência massiva entre TI (Tecnologia da Informação), TO (Tecnologia de Operações, a espinha dorsal de indústrias manufatureiras, logística e hospitais) e a IoT criou um ecossistema hiperconectado, dinâmico e sem fronteiras definidas. É exatamente neste cenário de alta complexidade que ocorre a verdadeira “Revolução Invisível”.

O grande calcanhar de Aquiles dessa nova era não está nos servidores de ponta ou nos sistemas em nuvem rigorosamente monitorados, mas na natureza peculiar dos próprios dispositivos periféricos.

Diferente de um notebook corporativo de última geração, a esmagadora maioria dos aparelhos IoT (Internet das Coisas) e IoMT (Internet das Coisas Médicas) é fabricada com foco absoluto em time-to-market (rapidez de lançamento no mercado), baixo custo de produção e usabilidade imediata. Nesse modelo comercial predatório, a segurança cibernética (o Security by Design) é frequentemente deixada de lado.

Essa fragilidade estrutural se manifesta em falhas críticas que as soluções de defesa tradicionais não conseguem interceptar. A maioria desses dispositivos possui sistemas operacionais extremamente simplificados, impossibilitando a instalação de agentes de segurança modernos, como soluções EDR ou XDR.

Além disso, muitos chegam às prateleiras e ao ambiente corporativo com senhas padrão de fábrica cravadas no código (hardcoded), portas de comunicação expostas e firmwares que rapidamente atingem o status de End-of-Life (sem suporte para atualizações contra novas ameaças).

Para um cibercriminoso especializado ou grupos de ransomware, uma câmera de monitoramento IP com software desatualizado não é apenas uma câmera. É o elo mais fraco da sua arquitetura; a cabeça de ponte perfeita para iniciar um ataque furtivo de movimentação lateral (lateral movement), escalando privilégios silenciosamente até alcançar o coração financeiro ou o Active Directory da sua organização.

Tabela: O Abismo de Segurança entre Ativos Tradicionais e Dispositivos IoT

(Tabela estruturada para capturar Rich Snippets comparativos no Google)

| Parâmetro de Segurança | Endpoint Tradicional (Ex: Notebook Corporativo) | Dispositivo IoT (Ex: Câmera IP, Sensor Industrial) |

| Suporte a Agentes (EDR/Antivírus) | Totalmente suportado e monitorado em tempo real. | Incompatível (Sistemas Operacionais limitados). |

| Gestão de Credenciais | Integrado ao Active Directory / MFA (Múltiplo Fator). | Senhas locais frequentemente fracas ou hardcoded. |

| Ciclo de Atualização (Patching) | Automatizado via políticas de TI (WSUS, MDM). | Manual, complexo e frequentemente inexistente (EOL). |

| Visibilidade na Rede | Alta (identificável por MAC, IP, Hostname e Agente). | Baixa (muitas vezes aparece apenas como “Dispositivo Desconhecido”). |

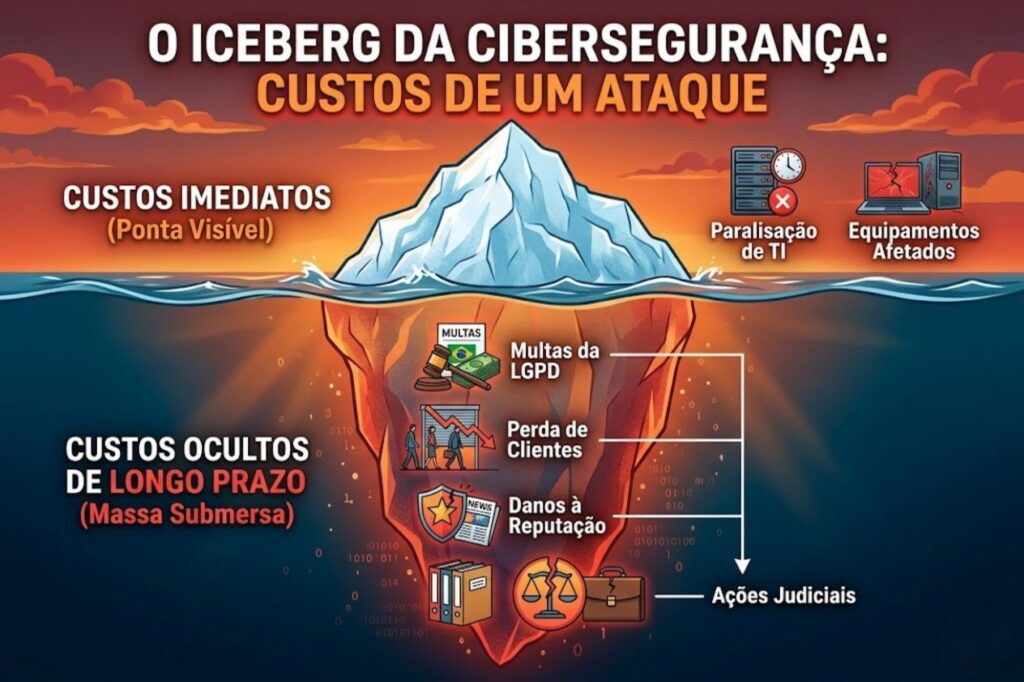

2. Os Custos Reais (e Assustadores) do “Ponto Cego” na Sua Infraestrutura de Rede

Acreditar que cibercriminosos miram exclusivamente nos servidores principais ou em bancos de dados em nuvem desde o primeiro segundo de um ataque é um mito perigoso que ainda assombra muitos conselhos de administração. As Ameaças Persistentes Avançadas (APTs – Advanced Persistent Threats) são altamente estratégicas, pacientes e operam através de táticas sofisticadas de movimentação lateral (lateral movement).

Quando a falta de visibilidade em dispositivos IoT e aparelhos de Shadow IT permite uma infiltração primária, os invasores se instalam de forma furtiva, estudam o tráfego da rede, mapeiam os privilégios de acesso e preparam o golpe final. Quando a detonação efetivamente ocorre, os custos para a organização se multiplicam vertiginosamente em múltiplas frentes, corroendo rapidamente o ROI (Retorno sobre Investimento) e ameaçando a continuidade do negócio. Podemos dividir este impacto devastador em três pilares principais:

A. O Impacto Financeiro Direto e a Catástrofe do Downtime Operacional

Se um ataque de ransomware de dupla extorsão se origina em um simples sensor de controle de temperatura (HVAC) comprometido e se propaga silenciosamente até os servidores de produção e sistemas ERP, a operação da empresa colapsa. O custo do downtime (tempo de inatividade) não se restringe à mera substituição de hardware danificado ou formatação de máquinas.

Ele engloba o faturamento paralisado por horas ou dias, a ociosidade forçada de centenas de colaboradores, multas contratuais rigorosas por quebra de SLAs (Service Level Agreements) junto a clientes e o custo exorbitante de acionar equipes emergenciais de resposta a incidentes e forense digital. Em ambientes de Tecnologia de Operações (TO), como manufatura e saúde, cada minuto de maquinário inoperante resulta em prejuízos na casa dos milhões.

B. Destruição do Brand Equity e a Quebra de Confiança

No mercado corporativo atual, a confiança do cliente e a reputação perante os acionistas representam o ativo intangível mais valioso de qualquer marca. Um vazamento de dados críticos (data breach) ocasionado por uma vulnerabilidade primária em uma impressora Wi-Fi ou sistema de videoconferência não monitorado pode estampar o nome da sua organização nas manchetes policiais e em fóruns da Dark Web.

A recuperação do Brand Equity (valor da marca) após um incidente de grandes proporções é uma jornada amarga. Ela exige campanhas onerosas de gestão de crise e, frequentemente, resulta em um churn (cancelamento) em massa, com clientes migrando para concorrentes percebidos como tendo maior maturidade em cibersegurança.

C. O Peso Esmagador das Penalidades Legais e Falhas de Conformidade (LGPD)

Sob o intenso escrutínio de regulamentações de privacidade, como a LGPD (Lei Geral de Proteção de Dados) no Brasil e a GDPR na Europa, a negligência arquitetônica na cibersegurança deixou de ser um risco meramente operacional para se tornar uma infração legal gravíssima.

A ausência de um inventário completo de ativos e o não mapeamento de dispositivos que interagem com a rede são classificados por auditores como falhas crônicas de governança corporativa. As sanções impostas por órgãos reguladores como a ANPD incluem multas que podem atingir até 2% do faturamento da empresa, além da temida suspensão do direito de tratamento de dados — uma penalidade que, na prática, paralisa e inviabiliza as operações de qualquer empresa moderna.

Tabela: O Efeito Iceberg do Custo de um Ciberataque via IoT

| Categoria de Custo | Visibilidade do Impacto | Exemplos Práticos na Operação |

| Custos Diretos | Visível (Ponta do Iceberg) | Resgate de Ransomware, horas extras da equipe de TI, contratação forense. |

| Custos de Continuidade | Parcialmente Oculto | Queda drástica nas vendas, ociosidade de fábrica, quebra de SLA contratual. |

| Custos Regulatórios | Oculto e de Longo Prazo | Multas da LGPD/ANPD, honorários advocatícios para litígios, auditorias forçadas. |

| Custos de Reputação | Altamente Prejudicial | Churn de clientes, perda de valuation da empresa, aumento no custo de aquisição. |

3. A Anatomia do Desastre: Como o Ponto Cego Alimenta as Ameaças Cibernéticas Mais Letais

Na guerra assimétrica da cibersegurança moderna, a inteligência e a visibilidade do terreno são fatores que determinam a vitória ou a derrota. Ao ignorar a vasta camada de dispositivos periféricos e concentrar os esforços de monitoramento apenas na TI tradicional, as empresas entregam, de bandeja, uma vantagem tática inestimável aos invasores. Como costumamos alertar ao mapear a superfície de ataque corporativa, os cibercriminosos não precisam quebrar a criptografia do seu firewall principal; eles apenas procuram as brechas e vulnerabilidades conhecidas (CVEs) esquecidas pelos administradores de rede.

Quando analisamos a Cyber Kill Chain (a cadeia de suprimentos de um ataque cibernético), fica evidente como a invisibilidade da IoT atua como o catalisador perfeito para as ameaças mais devastadoras do cenário atual. Veja como a falta de gestão de ativos se conecta diretamente às invasões de alto impacto:

A. Ransomware de Dupla Extorsão e Movimentação Lateral

As gangues de ransomware modernas abandonaram os ataques massivos e genéricos (no estilo spray-and-pray) e agora operam como empresas focadas em ataques direcionados. Eles utilizam automação e Inteligência Artificial para escanear ativamente as redes em busca do elo mais fraco. Um dispositivo IoT não monitorado — como uma Smart TV na sala da diretoria ou um sensor de controle de acesso — é o vetor inicial (Patient Zero) perfeito. Através dele, os criminosos injetam o código malicioso, escalam privilégios silenciosamente e se movem lateralmente até os servidores críticos. Quando o alarme do servidor principal finalmente soa, os dados já foram exfiltrados (roubados) e a criptografia extorsiva já foi ativada.

B. O Sequestro Silencioso: Botnets e Ataques DDoS (Negação de Serviço)

Dispositivos IoT mal configurados são os alvos favoritos para a construção de Botnets (redes zumbis). Hackers frequentemente exploram vulnerabilidades de Zero-Day ou senhas hardcoded para sequestrar milhares de câmeras IP e roteadores corporativos desprotegidos. O perigo aqui é duplo: além do dispositivo interno estar comprometido, a infraestrutura da sua própria empresa passa a ser utilizada como “arma” para disparar ataques massivos de DDoS contra outros alvos, esgotando a banda de internet, sobrecarregando os recursos internos de dentro para fora e podendo até colocar a empresa em listas de bloqueio globais (blacklists).

C. Exfiltração de Dados e o Roubo de Credenciais em Texto Plano

Muitos dispositivos IoT corporativos são projetados para máxima conveniência de conexão, o que os leva a armazenar credenciais de Wi-Fi, tokens de API ou dados de acesso à rede em texto plano (sem criptografia) na memória local. Se um invasor consegue acesso físico ou lógico a uma simples impressora inteligente no saguão, ele pode extrair essas credenciais corporativas. Com chaves de acesso legítimas em mãos, o hacker deixa de ser um invasor externo tentando quebrar portas e passa a caminhar livremente pela rede crítica da TI como se fosse um usuário autenticado, burlando completamente os alertas de intrusão.

Tabela de Ameaças: O Vetor IoT na Cadeia de Ataque

| Tipo de Ameaça Letal | Vetor de Entrada via IoT (O Ponto Cego) | Mecanismo de Impacto nos Negócios (B2B) |

| Ransomware (APTs) | Câmeras IP / Sistemas HVAC desatualizados. | Movimentação lateral rápida até o banco de dados principal. Paralisação total. |

| Ataques DDoS | Invasão massiva de periféricos via senha padrão. | Dispositivos internos inundam a própria rede com tráfego, causando queda sistêmica. |

| Roubo de Credenciais | Impressoras e Smart Displays com senhas expostas. | Hacker obtém login legítimo da rede corporativa. Dificulta a detecção (stealth). |

| Espionagem Industrial | Sistemas de TO (Tecnologia de Operações) não isolados. | Roubo de propriedade intelectual e paralisação de linhas de produção críticas. |

4. O Diagnóstico Estratégico: Avaliando sua Superfície de Ataque com Precisão Cirúrgica

Para reverter o quadro crônico de risco detalhado nas seções anteriores, a abordagem empírica baseada na perigosa premissa do “achamos que estamos seguros” precisa ser urgentemente abandonada. É fundamental que os líderes de TI (CIOs), executivos de segurança da informação (CISOs) e diretores operacionais examinem sua infraestrutura híbrida atual não apenas com um olhar técnico, mas com precisão cirúrgica e estratégica.

O que isso significa na prática do mercado B2B corporativo? Significa abandonar as planilhas estáticas de inventário e aplicar uma metodologia científica, automatizada e rigorosa para o mapeamento contínuo da superfície de ataque corporativa. Em ambientes complexos, a “segurança por obscuridade” já não funciona. Para descobrir a real maturidade da sua governança de ativos, submeta sua operação ao seguinte checklist de diagnóstico avançado. Responda com honestidade:

- Descoberta em Tempo Real (Rogue Device Detection): Se um novo sensor de pressão for conectado inadvertidamente à rede de Tecnologia de Operações (TO) da sua fábrica hoje, sua equipe do SOC (Security Operations Center) será notificada instantaneamente ou o dispositivo operará nas sombras como Shadow IoT?

- Gestão de Vulnerabilidades e EOL: Você consegue extrair um relatório, em menos de cinco minutos, informando exatamente quais dispositivos periféricos estão rodando firmwares descontinuados (End-of-Life) ou que possuem vulnerabilidades críticas abertas (CVEs) recém-publicadas em bancos de dados globais?

- Maturidade de Arquitetura Zero Trust: Existe uma segmentação lógica e rígida, comprovada por regras de firewall de próxima geração (NGFW), separando as VLANs onde operam as Smart TVs e impressoras corporativas da sub-rede crítica onde tramitam os dados financeiros e o Active Directory da empresa?

Se a resposta for “não”, “talvez” ou “preciso consultar a equipe” para qualquer uma dessas perguntas vitais, sua arquitetura de rede possui pontos cegos críticos que estão prontos para serem explorados. Contudo, não há motivo para pânico prematuro ou paralisia decisória. Na cibersegurança moderna, o reconhecimento fundamentado do problema é o primeiro e mais importante passo para justificar o investimento (ROI) na construção de uma arquitetura de defesa verdadeiramente resiliente.

Tabela de Maturidade: Diagnóstico de Visibilidade Corporativa

| Estágio de Maturidade | Abordagem de Inventário | Nível de Risco Operacional | Tempo de Detecção de Ameaças (MTTD) |

| Crítico (Cego) | Planilhas manuais (Excel), atualizações anuais, foco apenas em PCs. | Extremo. Alta exposição a Ransomware via IoT. | Meses ou Anos (Frequentemente após o impacto). |

| Reativo | Varreduras passivas esporádicas. Sem integração com TO. | Alto. Vulnerável a movimentação lateral e ataques Zero-Day. | Semanas a Meses. |

| Proativo (Otimizado) | Visibilidade total (TI, TO, IoT), varredura Agentless contínua, Alertas via SOC. | Baixo/Controlado. Segmentação eficaz e Compliance total. | Minutos ou Segundos (Tempo Real). |

5. A Gestão Contínua de Ativos em TI, TO e IoT: A Solução Tecnológica Definitiva

A resposta tecnológica definitiva para o caos da invisibilidade cibernética e para a ameaça iminente do Shadow IT atende por um nome específico no mercado corporativo de alta performance: Gerenciamento Contínuo e Granular de Ativos em Superfícies Híbridas.

Uma plataforma robusta de visibilidade de ponta a ponta não se limita a emitir um alerta genérico e ineficiente informando que “há um dispositivo IP desconhecido conectado à rede”. Ela vai infinitamente além. Utilizando motores avançados de reconhecimento e uma combinação inteligente de protocolos de varredura (scanning) — incluindo métodos ativos para a rede de TI tradicional e varreduras 100% passivas e Agentless (sem agentes) para não interromper ou derrubar maquinários sensíveis de TO (Tecnologia de Operações) —, essa tecnologia é projetada para responder a quatro perguntas vitais em milissegundos:

- O que é? (Contexto de Identidade): Determina com precisão o fabricante, modelo, versão exata do firmware e tipo de dispositivo (ex: Câmera IP Hikvision, CLP Siemens industrial, Termostato inteligente).

- Onde está? (Topologia de Rede): Mapeia a localização lógica, endereço IP, MAC Address e identifica a qual porta específica de switch o equipamento está conectado.

- O que está fazendo? (Análise Comportamental): Monitora os padrões de comunicação. O tráfego de dados está dentro da normalidade operacional ou o dispositivo está tentando se conectar a servidores não autorizados, indicando um início de movimentação lateral?

- Qual é o risco associado? (Postura de Segurança): Cruza a identidade do dispositivo com bancos de dados globais de ameaças para apontar se o equipamento possui vulnerabilidades abertas (CVEs críticas), utiliza senhas fracas ou fere as políticas de Compliance e LGPD da empresa.

O Papel Estratégico da DAMSafe na Construção da sua Arquitetura de Defesa

É exatamente neste cenário de extrema criticidade que a inteligência na curadoria das ferramentas de segurança faz toda a diferença entre manter a continuidade dos negócios ou virar uma estatística de Ransomware. Nós, da DAMSafe, compreendemos profundamente que cada corporação possui um ecossistema único.

Como distribuidores de valor agregado (VAD) especialistas em cibersegurança, não fornecemos soluções de prateleira. Nós entregamos tecnologias globais de altíssimo nível focadas estritamente em iluminar seus pontos cegos — com destaque para parcerias com líderes de mercado como Lansweeper (referência absoluta em IT/OT Network Discovery) e Outpost24 (excelência em Risk-Based Vulnerability Management).

Através do nosso modelo de distribuição SaaS (Software as a Service), intimamente aliado a serviços consultivos de onboarding e implantação personalizada, garantimos que a sua diretoria não apenas adquira uma licença de software, mas implemente uma verdadeira blindagem digital. É a garantia de uma infraestrutura que reduz drasticamente o tempo de resposta a incidentes, elimina gargalos de auditoria e evolui organicamente com o crescimento do seu negócio.

Tabela Comparativa: O Salto de Maturidade com as Soluções DAMSafe

| Capacidade Operacional | Ferramentas Tradicionais (Foco no EndPoint) | Gestão de Ativos Avançada (DAMSafe / Lansweeper / Outpost24) |

| Escopo de Descoberta | Limitado a máquinas com agentes instalados (Windows/Mac). | 100% da Rede: Descobre impressoras, roteadores, CLPs industriais e IoT, tudo Agentless. |

| Identificação de Risco | Reativa (espera o malware agir). | Proativa (Risk-Based): Aponta CVEs antes que o ataque ocorra. |

| Manutenção do Inventário | Manual, defasada e dependente de planilhas de TI. | Automatizada e Contínua: Atualiza em tempo real sempre que um dispositivo entra na rede. |

| Impacto no Negócio (ROI) | Centro de Custo. | Habilitador de Receita: Garante conformidade com LGPD e evita downtime milionário. |

6. O Roteiro de Execução: Como Iluminar sua Rede e Blindar seu Negócio Hoje

Transformar uma arquitetura de rede fragmentada, caótica e repleta de dispositivos desconhecidos em um ecossistema digital perfeitamente mapeado e controlado não precisa ser um pesadelo operacional. Na verdade, com a estratégia correta e o ecossistema de soluções corporativas distribuído pela DAMSafe, esse salto de maturidade cibernética é um processo metódico, ágil e altamente focado em garantir a continuidade dos negócios.

A segurança cibernética deixou definitivamente de ser um obstáculo burocrático ou um mero “centro de custos” isolado na TI. Hoje, ela é o grande facilitador da inovação. Quando você elimina o Shadow IT e os pontos cegos da sua infraestrutura, sua corporação adquire a liberdade operacional para inovar sem medo. Você ganha respaldo para adotar novas tecnologias industriais da Indústria 4.0, automatizar processos logísticos e expandir sua infraestrutura de IoT com a absoluta certeza de que cada novo ativo será instantaneamente reconhecido, avaliado e protegido.

Para tirar a sua empresa do escuro e implementar uma governança de ativos de classe mundial, estabelecemos um roteiro técnico comprovado em quatro fases fundamentais:

- Fase 1: Descoberta e Inventário Dinâmico (Network Discovery): Abandone definitivamente as planilhas manuais e estáticas. O primeiro passo é o deploy (implantação) de soluções de varredura Agentless (como o Lansweeper) para varrer 100% do seu ambiente (TI, TO e IoT). O inventário se torna uma entidade viva, atualizando-se em tempo real, milissegundo a milissegundo, sempre que um novo IP solicita acesso ao ambiente corporativo.

- Fase 2: A Segmentação Inteligente e a Arquitetura Zero Trust: Dispositivos periféricos de IoT jamais devem compartilhar o mesmo espaço virtual ou a mesma VLAN que os seus servidores de banco de dados ou sistemas de ERP. Aplicando os princípios de Zero Trust (Confiança Zero), criamos corredores de acesso restrito. Se uma câmera IP for comprometida, ela estará presa em uma “caixa de areia” lógica, sem nenhum caminho de rede viável para acessar dados sensíveis.

- Fase 3: Gestão de Vulnerabilidades Baseada em Risco (RBVM): Com a visibilidade total (100% de Asset Coverage) alcançada, as plataformas de segurança (como o Outpost24) cruzarão a identidade dos seus dispositivos com as bibliotecas globais de ameaças. Em vez de sua equipe de TI tentar corrigir milhares de alertas simultâneos e se esgotar, a inteligência artificial da plataforma priorizará cirurgicamente quais dispositivos IoT representam um risco crítico e iminente de exploração, permitindo uma resposta focada.

- Fase 4: Monitoramento Comportamental e Isolamento Contínuo: Implemente o monitoramento em tempo real do tráfego. Se uma impressora inteligente subitamente tentar iniciar uma conexão remota com um servidor em outro país fora do horário comercial, o sistema não apenas emitirá um alerta vermelho para o SOC, mas acionará playbooks automatizados para isolar o dispositivo da rede principal instantaneamente.

O Seu Próximo Passo Estratégico com a DAMSafe

Na DAMSafe, nossa missão corporativa é garantir que a sua diretoria não precise escolher entre adotar inovações tecnológicas e manter a segurança de dados. A visibilidade total não é apenas uma barreira de defesa; é a fundação de um crescimento corporativo sólido.

Não deixe sua infraestrutura no escuro. Dê o primeiro passo em direção à governança cibernética de alta performance: Agende agora uma reunião estratégica com os arquitetos de soluções da DAMSafe e solicite uma demonstração (POC) personalizada das nossas plataformas de visibilidade de ativos.

FAQ: Perguntas Frequentes sobre Visibilidade em IoT e Cibersegurança Corporativa

1. O que é visibilidade em IoT na segurança da informação B2B?

A visibilidade em IoT é a capacidade tecnológica de uma organização identificar, mapear, classificar e monitorar, em tempo real, 100% dos dispositivos periféricos conectados à sua infraestrutura (como sensores industriais, câmeras IP e sistemas HVAC). Isso garante o controle da superfície de ataque e impede que vulnerabilidades nesses hardwares sirvam como vetores iniciais para ataques de ransomware.

2. Por que os dispositivos IoT e de TO são considerados o “ponto cego” das redes?

Porque as soluções tradicionais de cibersegurança (como antivírus e sistemas EDR) requerem a instalação de agentes. A esmagadora maioria dos dispositivos IoT e maquinários de Tecnologia de Operações (TO) possui sistemas operacionais fechados, simplificados ou incompatíveis com a instalação desses agentes de segurança, tornando-os invisíveis para gestores de TI equipados apenas com ferramentas convencionais.

3. Qual é a diferença estratégica entre TI, TO e IoT na gestão de ativos?

- TI (Tecnologia da Informação): Foco no processamento de dados e comunicação tradicional (Servidores, Computadores, Nuvem).

- TO (Tecnologia de Operações): Foco no controle mecânico e físico de processos industriais (Robótica, CLPs de fábricas, Equipamentos Médicos de UTI).

- IoT (Internet das Coisas): Aparelhos conectados que coletam dados do ambiente físico e enviam para a rede (Sensores de temperatura, Câmeras de segurança, Biometria de acesso).

4. Como o “Shadow IT” e a falta de visibilidade impactam a conformidade com a LGPD?

A Lei Geral de Proteção de Dados (LGPD) exige governança total sobre o ciclo de vida da informação. Se a empresa possui hardwares não documentados (Shadow IT) que acessam a rede e processam ou transitam dados de usuários, ela viola diretamente os princípios de rastreabilidade e segurança da legislação. O vazamento de dados por um dispositivo desconhecido resulta em pesadas sanções aplicadas pela ANPD.

5. Como as soluções de distribuição SaaS da DAMSafe resolvem a falta de visibilidade?

A DAMSafe atua como um distribuidor de valor agregado especializado, fornecendo plataformas líderes globais em Network Discovery e Vulnerability Management (como Lansweeper e Outpost24). O grande diferencial é a varredura Agentless (sem agentes) que ilumina 100% da rede híbrida (TI, TO e IoT) sem causar paralisações, aliada a um serviço consultivo de implantação que transforma dados em governança acionável para o seu negócio.